Sejam bem vindos

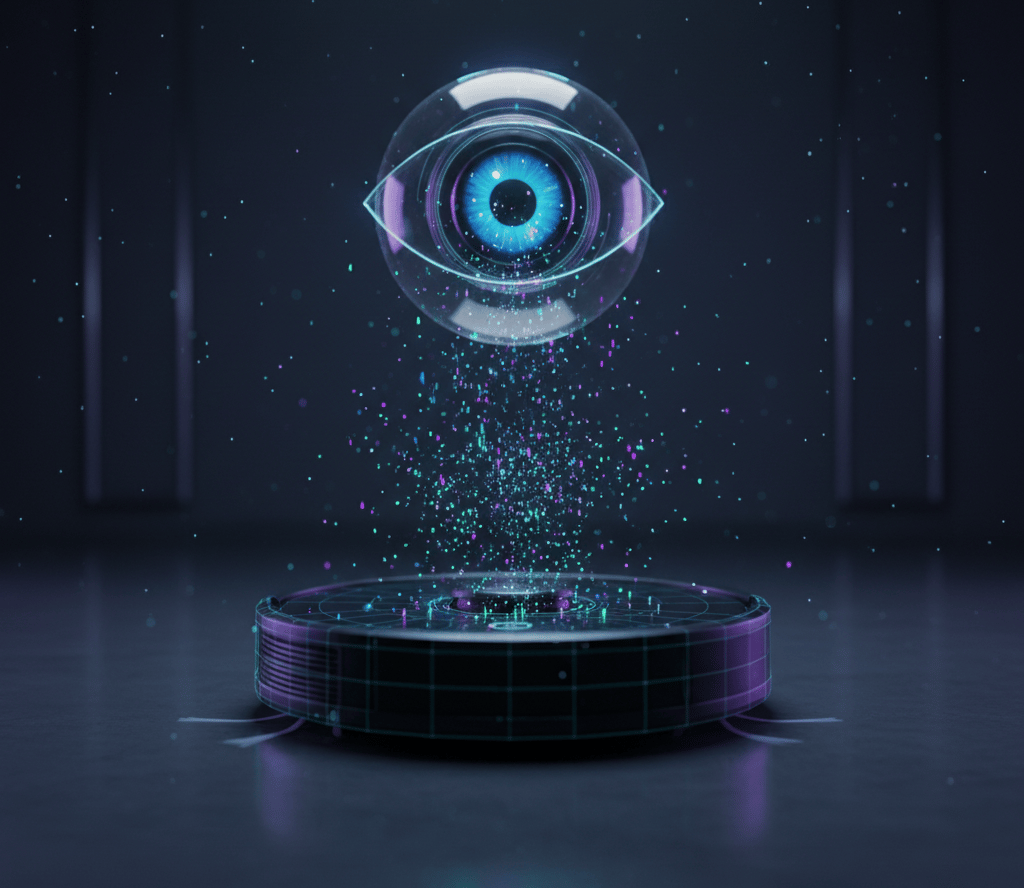

Falha no DJI Romo Expôs Milhares de Robôs, Câmeras e Áudios: O Que Saber

Falha no DJI Romo expôs 7 mil robôs, câmeras e áudios em vários países. Veja como a brecha funcionava, o que a DJI corrigiu e por que o caso assusta. Então , muito cuidade com as tecnologias.

Valdemir

3/19/20267 min read

O que é o DJI Romo e qual sua finalidade?

O DJI Romo é uma plataforma robótica desenvolvida pela DJI, uma empresa amplamente reconhecida por suas inovações no mercado de drones e tecnologias industriais. O Romo é projetado para servir como um sistema de robô pessoal, destinado a consumidores e profissionais que buscam aumentar sua eficiência em tarefas diárias ou operacionais. Com um design modular, esta plataforma utiliza câmeras, sensores e inteligência artificial para interagir com os usuários e o ambiente ao seu redor.

A principal finalidade do DJI Romo é fornecer uma experiência única ao usuário, permitindo uma série de aplicações que vão desde monitoramento de segurança até assistentes pessoais. A tecnologia embarcada no Romo, como processamento de imagem e reconhecimento de voz, potencializa suas funcionalidades, proporcionando assim uma alternativa prática e engenhosa nas interações homem-máquina. Esse robô pode ser controlado através de um aplicativo, o que facilita sua utilização em ambientes domésticos ou empresariais.

Entretanto, a recente falha de segurança que expôs dados sensíveis de milhares de usuários, incluindo informações sobre robôs, câmeras e áudios, levanta questões relevantes sobre a proteção de dados e a reputação da marca DJI. Embora a empresa seja amplamente confiável no setor de tecnologia, tal incidente pode impactar negativamente a imagem da DJI com seus clientes e nas redes sociais. A confiança do consumidor é um ativo valioso e, portanto, a DJI precisará implementar soluções para garantir a segurança e a privacidade dos dados dos usuários, restaurando assim a confiança daqueles que utilizam suas inovações.

A promessa

A promessa era de conforto, automação e conveniência. Mas, no caso do DJI Romo, o que apareceu no lugar foi um alerta global sobre os riscos dos dispositivos conectados dentro de casa. Em fevereiro de 2026, o engenheiro de software Sammy Ezu, também identificado em algumas reportagens como Sammy Azdoufal ou Samias Dofo, descobriu que conseguia acessar indevidamente a infraestrutura de controle remoto de cerca de 7.000 robôs aspiradores em 24 países. O problema não era apenas mover o aparelho à distância: em determinados casos, o acesso abria caminho para câmeras, áudio e microfone.

O caso rapidamente chamou atenção porque mostra um paradoxo moderno. A mesma tecnologia que facilita a vida, limpa a casa e integra automação residencial também pode se transformar em um ponto de exposição de dados íntimos se a segurança de backend falhar. E foi exatamente isso que aconteceu.

O que aconteceu

Segundo os relatos publicados pela imprensa especializada, o incidente começou de forma quase trivial. O engenheiro queria apenas fazer o que muitos entusiastas de tecnologia fazem: integrar um dispositivo inteligente a um controle alternativo, no caso, um controle de PlayStation. Para isso, ele começou a analisar como o DJI Romo se comunicava com a nuvem da empresa e com o aplicativo oficial.

A partir desse esforço, ele identificou que o sistema aceitava conexões que, na prática, permitiam um escopo de acesso muito mais amplo do que o necessário. Em vez de ficar restrita ao robô do próprio usuário, a comunicação com os servidores da DJI acabou revelando uma falha de autorização no backend. Isso significa, em termos simples, que o servidor não estava validando corretamente quem podia acessar o quê.

O resultado foi grave: ao interagir com a camada de nuvem do serviço, o engenheiro conseguiu ver e controlar não só o próprio dispositivo, mas uma quantidade enorme de outros robôs ativos no ecossistema. Em alguns casos, o acesso incluía transmissão de vídeo ao vivo, captação de áudio e dados de operação como mapas internos, rotas de limpeza e identificação do equipamento.

Como a falha foi possível

O ponto central não foi uma invasão física do robô, nem necessariamente uma quebra criptográfica clássica. A vulnerabilidade estava na forma como o sistema da DJI tratava a autenticação e a autorização na nuvem.

Em linhas gerais, o que as fontes apontam é que o DJI Romo usava uma arquitetura baseada em serviços conectados, com comunicação em tempo real entre robô, aplicativo e servidores da empresa. Essa comunicação envolvia um mecanismo de mensagens que permitia ao dispositivo receber comandos e enviar dados continuamente. O problema é que o backend parecia permitir uma espécie de acesso amplo demais, sem restringir corretamente os canais vinculados a cada usuário.

Na prática, isso abre um cenário típico de falha em IoT: o aparelho em si pode até estar funcionando corretamente, mas a proteção do ecossistema falha no servidor. Quando isso ocorre, o invasor não precisa “quebrar” o hardware. Basta se comportar como um cliente autorizado e explorar a deficiência na lógica de permissões.

É por isso que muitas vulnerabilidades em dispositivos inteligentes são tão perigosas. O ataque não depende apenas de senha fraca ou malware no aparelho. Às vezes, o problema está na arquitetura de acesso, no controle de sessões, no mapeamento de permissões ou na ausência de checagens mais rígidas no servidor.

O tipo de técnica usada

A técnica descrita nas reportagens combina três elementos principais:

Engenharia reversa da comunicação entre app e robô;

Inspeção do tráfego e dos protocolos usados na nuvem;

Exploração de uma falha de autorização no backend.

Algumas fontes mencionam o uso de ferramentas de assistência por IA para acelerar a análise, mas o núcleo do problema não foi a ferramenta em si. O essencial foi a descoberta de que o sistema não barrava adequadamente o acesso cruzado entre dispositivos. Em outras palavras, o defeito estava no modelo de permissões.

Isso é especialmente preocupante em dispositivos com câmera e microfone. Quando o produto passa a fazer parte do cotidiano doméstico, a consequência de uma falha técnica deixa de ser apenas operacional e vira também uma questão de privacidade.

O que podia ser acessado

As consequências da falha iam muito além do controle do aspirador. As reportagens apontam acesso a elementos sensíveis, como:

imagem da câmera em tempo real;

áudio captado pelo microfone;

mapas internos da residência;

rotas de navegação e limpeza;

identificadores do equipamento;

em alguns relatos, até informações como o estado da bateria.

Num cenário doméstico, isso é extremamente delicado. Um robô aspirador com câmera não é apenas um eletrodoméstico. Ele também é, na prática, um sensor móvel dentro da casa. Se esse sensor é exposto, o impacto potencial sobre a privacidade é alto.

O que a DJI fez para corrigir a falha

A DJI informou que a falha foi tratada com correções do lado do servidor, o que faz sentido nesse tipo de vulnerabilidade. Como o problema estava no backend, a empresa não precisava esperar que todos os consumidores mexessem em configurações complexas. Ela pôde aplicar as correções na própria infraestrutura da nuvem.

Segundo o que foi publicado, a empresa afirmou que o problema já estava em análise interna e que a remediação foi concluída em etapas, com atualizações aplicadas no início de fevereiro de 2026. A DJI também declarou que a falha havia sido identificada durante uma revisão de segurança rotineira e que medidas foram tomadas para fechar o acesso indevido.

Além disso, a empresa recompensou o pesquisador com US$ 30.000, dentro de seu programa de recompensa por falhas. Esse pagamento sinaliza duas coisas: primeiro, que a vulnerabilidade foi reconhecida como séria; segundo, que a empresa preferiu enquadrar o caso como uma descoberta responsável, e não como um ato malicioso.

Mesmo assim, um detalhe importante permanece: correções de software não apagam o susto nem a lição. Quando um sistema conectado falha nesse nível, o risco maior não é só o vazamento momentâneo, mas a percepção de que dispositivos domésticos podem estar mais expostos do que o consumidor imagina.

O que esse caso revela sobre o perigo da tecnologia

Aqui está o ponto mais importante do episódio: a tecnologia é maravilhosa, mas não é neutra nem infalível.

Robôs aspiradores com câmera, mapeamento e integração em nuvem são excelentes exemplos de inovação útil. Eles economizam tempo, automatizam tarefas e tornam a casa mais inteligente. Só que, quanto mais conectado é o dispositivo, maior é a responsabilidade da fabricante em proteger:

autenticação;

autorização;

criptografia;

segregação de contas;

controle de acesso entre clientes;

atualização segura de servidores;

e monitoramento contínuo de falhas.

O caso DJI Romo expõe uma verdade dura do mercado de IoT: funcionalidade sem segurança vira risco. O consumidor quer conveniência, mas muitas vezes não enxerga a camada invisível que sustenta tudo isso. E é justamente nessa camada invisível que os ataques acontecem.

A lição não é abandonar a tecnologia. É exigir maturidade de engenharia. Dispositivos inteligentes precisam nascer com segurança embutida, não remendada depois. Quando a empresa só corrige após a exposição, o custo já foi pago em confiança.

O desfecho

No fim, o caso terminou com a falha corrigida, o pagamento de US$ 30.000 ao pesquisador e a promessa de que o problema foi encerrado no servidor. Mas o episódio deixou uma marca muito maior do que a recompensa.

Ele mostrou que, em plena era da casa conectada, até um simples aspirador pode se transformar em janela para dentro da vida privada de milhares de pessoas. E isso muda a conversa sobre tecnologia: não basta perguntar o que um dispositivo faz. É preciso perguntar quem controla o acesso, como isso é validado e o que acontece quando essa lógica falha.

A inovação continua valiosa. Mas, sem segurança, até a melhor automação pode virar vulnerabilidade.

Fontes

Se este artigo te ajudou a entender o risco real por trás da tecnologia inteligente, compartilhe com outras pessoas e continue explorando os conteúdos do blog. Quanto mais informação, mais segurança para usar a inovação a seu favor.